Whitelisting en Microsoft Defender

Guía paso a paso para que el equipo de informática configure las exclusiones necesarias antes de iniciar simulacros de phishing con HackBlock. Plataforma: Microsoft Defender for Office 365Tipo: Prerrequisito — debe completarse antes del inicio de algunas campañas

¿Por qué es necesario?

Microsoft Defender for Office 365 analiza activamente los emails entrantes y los enlaces que contienen. Sin estas exclusiones ocurren dos problemas:- Los emails de simulación son bloqueados o enviados a cuarentena antes de llegar al buzón.

- Microsoft Safe Links intercepta y bloquea los enlaces del email cuando el usuario intenta hacer clic, aunque el email haya llegado correctamente.

Datos de tu campaña

Antes de comenzar, HackBlock te habrá proporcionado distintos datos. Para esta documentación, y como placeholders, usaremos los siguientes:| Campo | Valor |

|---|---|

| IP de envío | 1.1.1.1 |

| Dominio de campaña | ejemplo.es |

| URL de Simulación | [ejemplo.es]/* |

Nota: El dominio de campaña suele ser específico en cada simulacro. El equipo de HackBlock debe de comunicarlo antes del inicio. No uses estos dominios o IPs ya que son placeholders genéricos.

Paso 1 — Configurar Entrega avanzada

Esta configuración indica a Defender que los emails y enlaces de la campaña son una simulación autorizada, eximiéndolos de los filtros de amenazas.Instrucciones

-

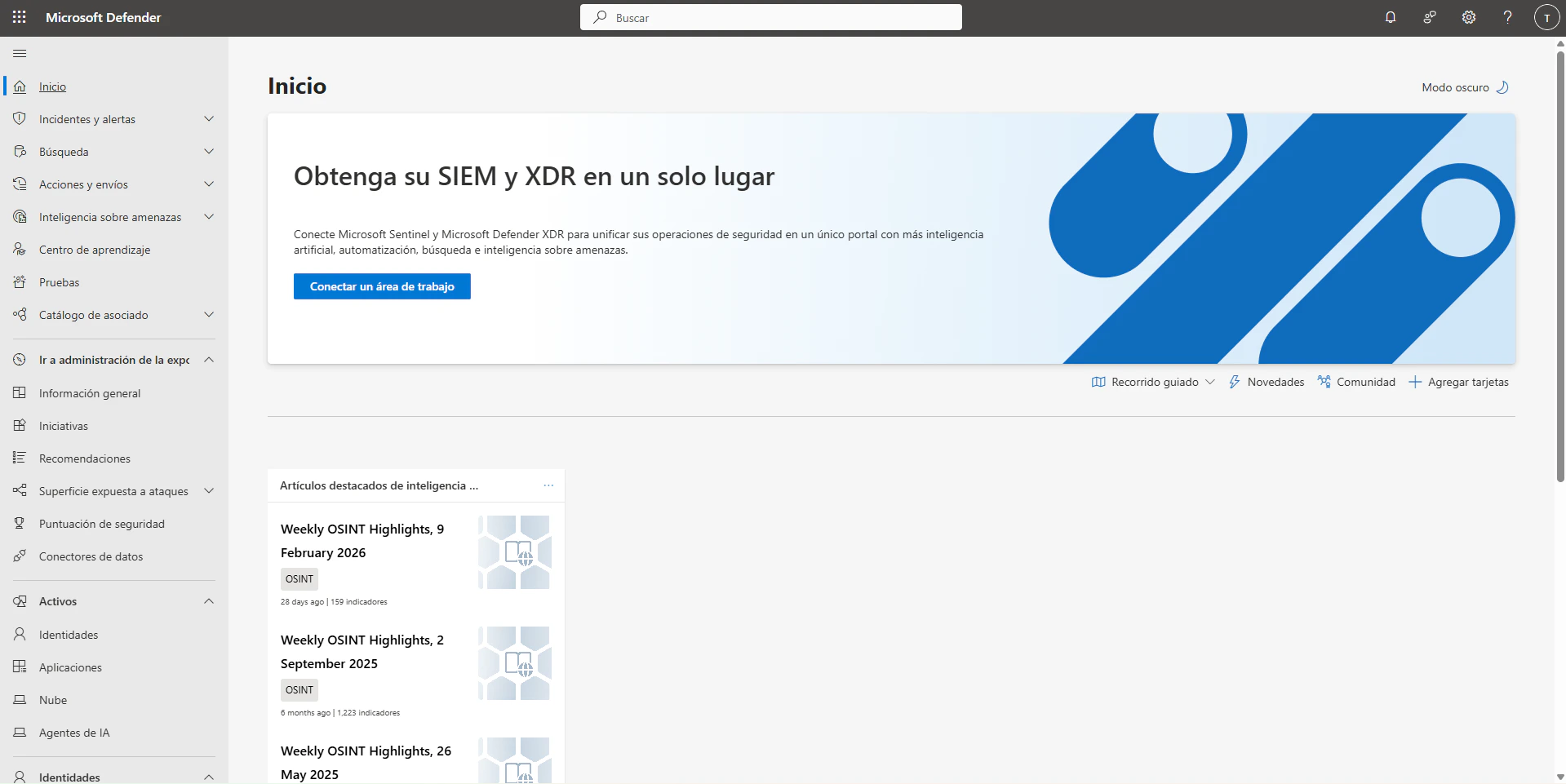

Accede al portal de Microsoft Defender e inicia sesión.

-

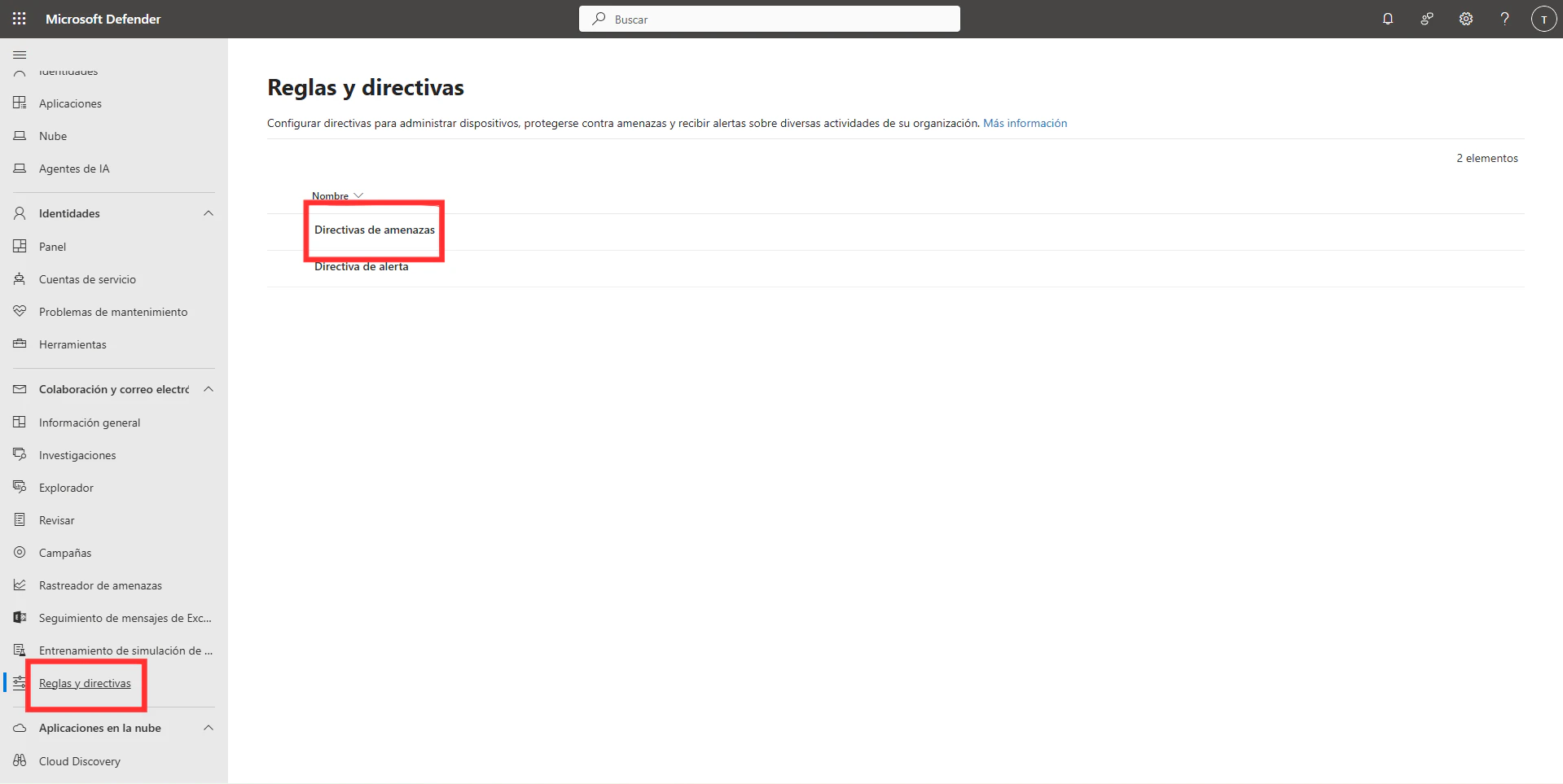

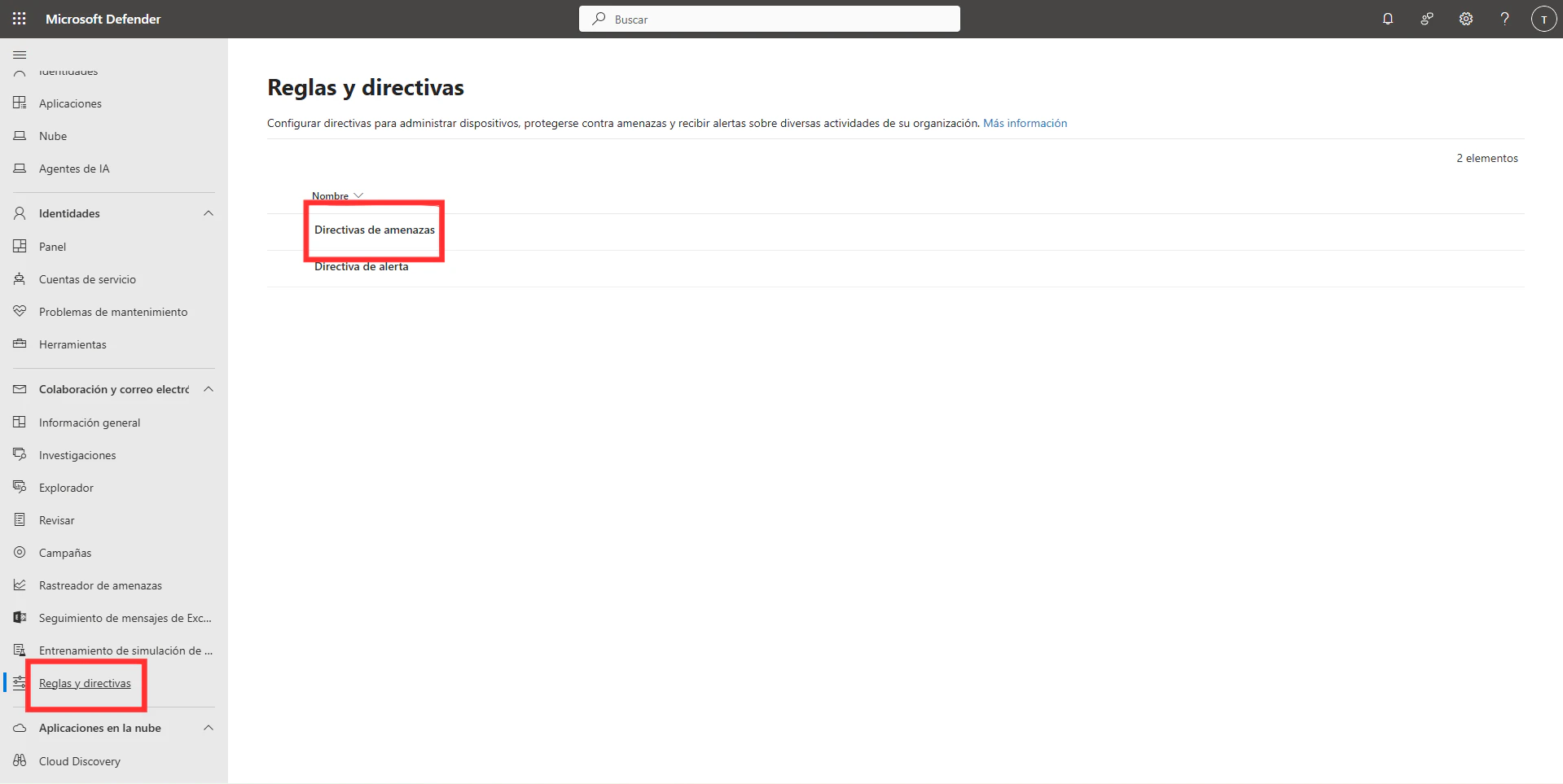

En el menú lateral, ve a Colaboración y correo electrónico → Reglas y directivas.

-

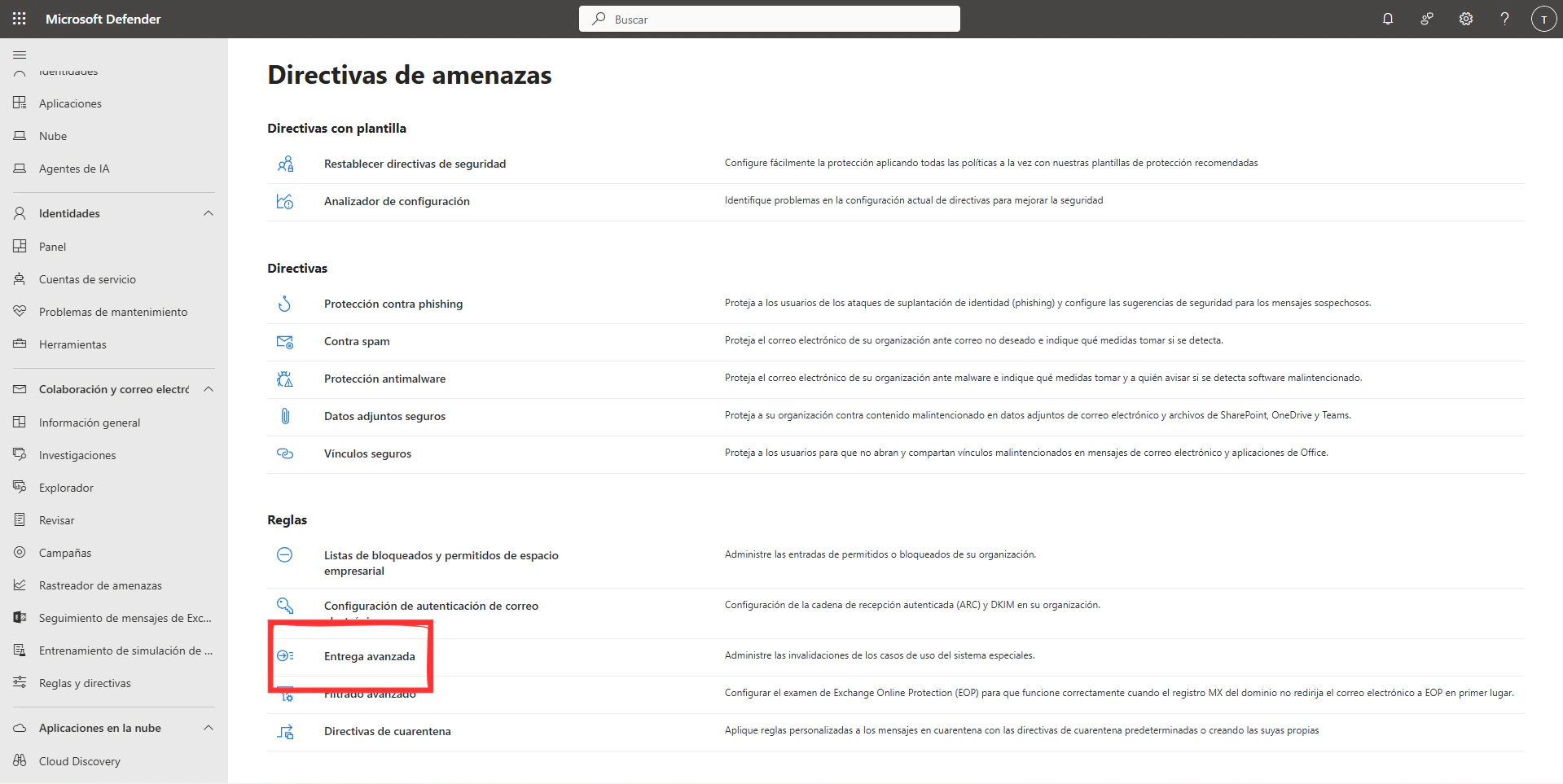

Haz clic en Directivas de amenazas → Entrega avanzada.

-

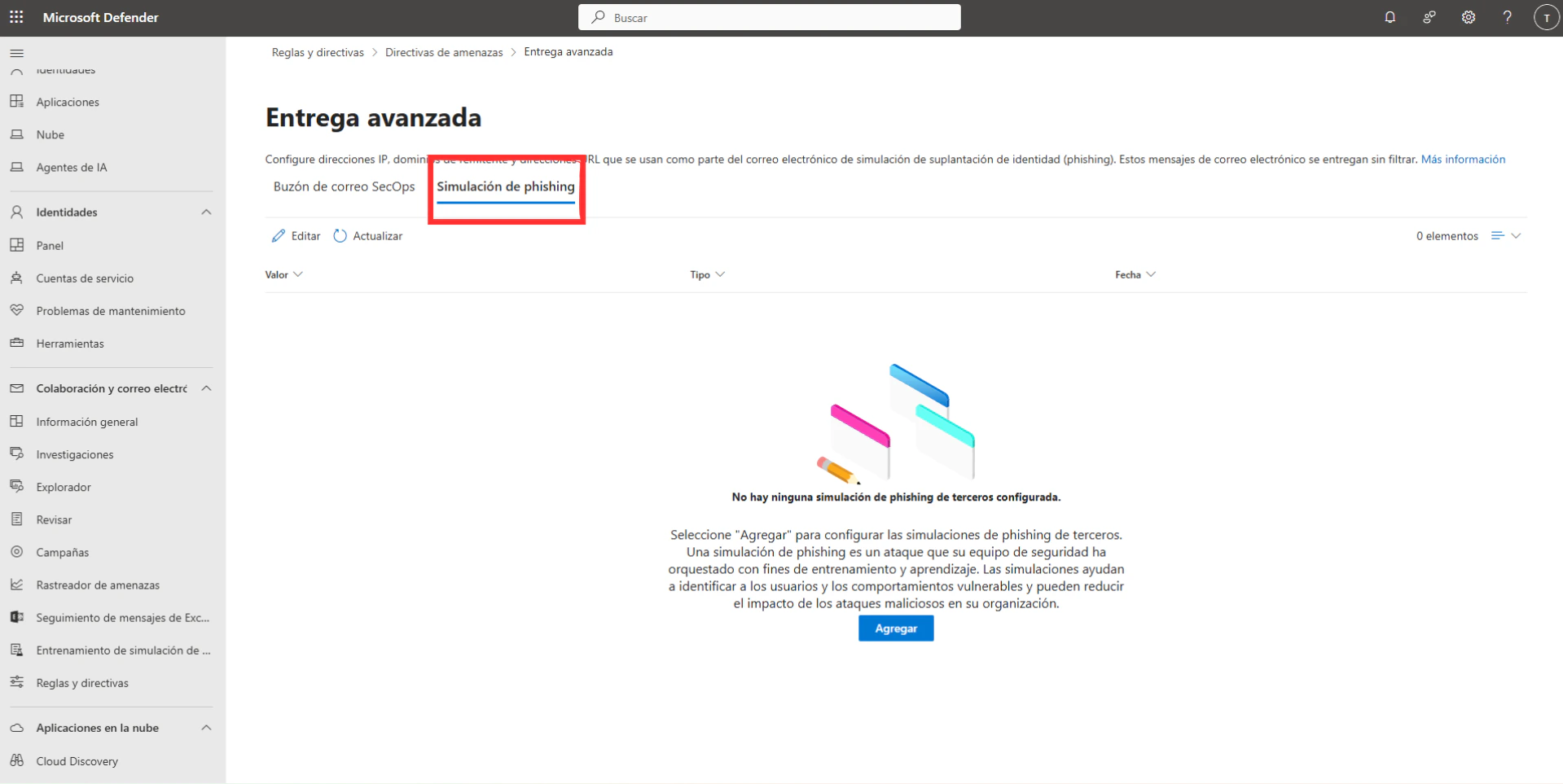

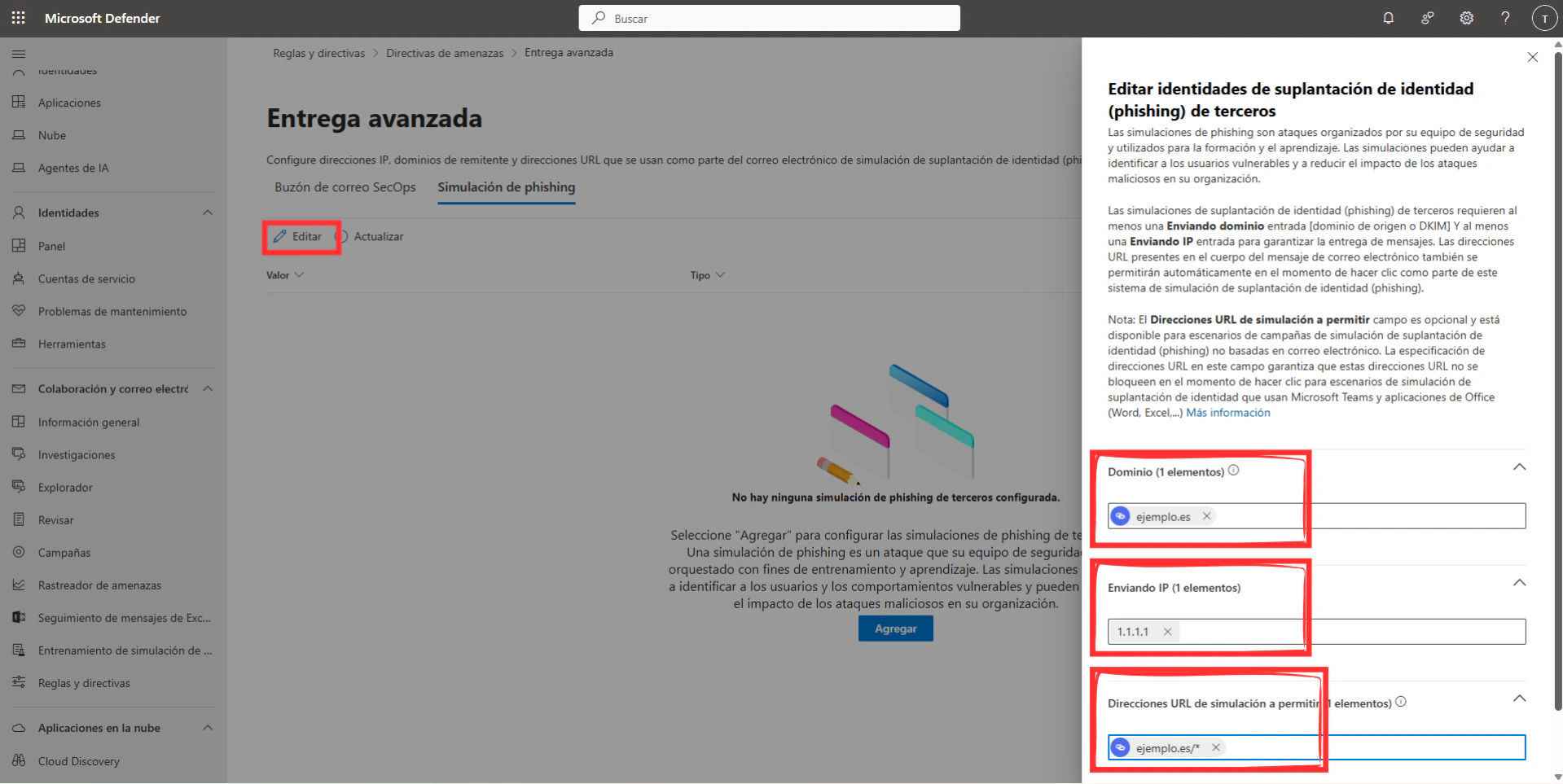

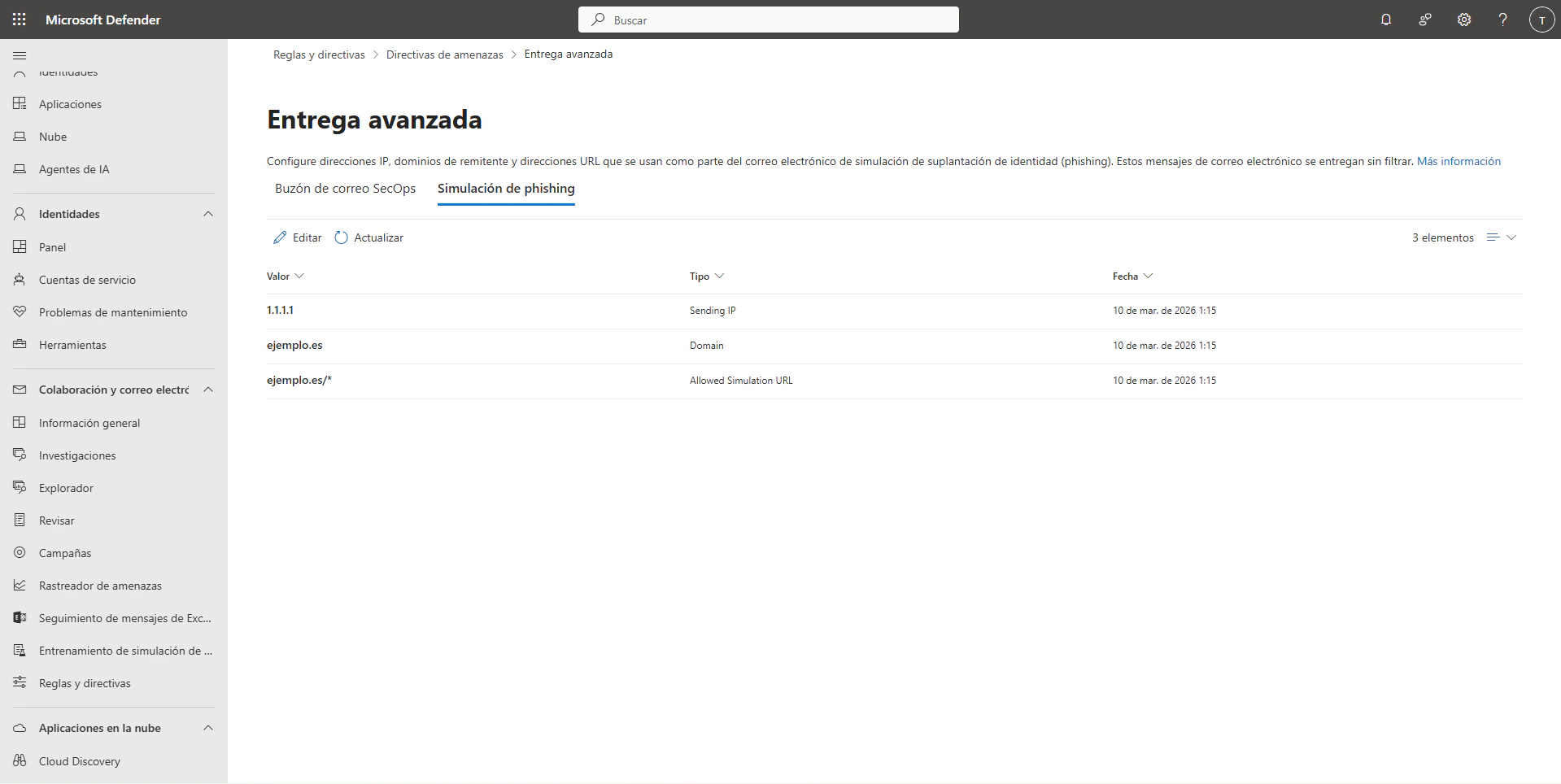

Selecciona la pestaña simulación de phishing y haz clic en Editar.

-

Despliega Dominio e introduce el dominio de la campaña:

-

Despliega Enviando IP e introduce la dirección requerida:

-

Despliega Direcciones URL de simulación a permitir e introduce la URL con wildcard:

¿Qué hace este campo?

Indica a Microsoft Safe Links que no intercepte ni reescriba los enlaces del dominio de campaña. Sin esto, Safe Links bloqueará el enlace de phishing cuando el usuario haga clic, aunque el email haya llegado al buzón correctamente.

- Haz clic en Guardar y luego en Cerrar.

Paso 2 — Directiva de filtro de conexión

Este paso garantiza que los emails no sean rechazados a nivel de conexión SMTP antes de llegar al procesamiento de Defender.Instrucciones

-

Accede al portal de Microsoft Defender e inicia sesión.

-

Ve a Colaboración y correo electrónico → Reglas y directivas.

-

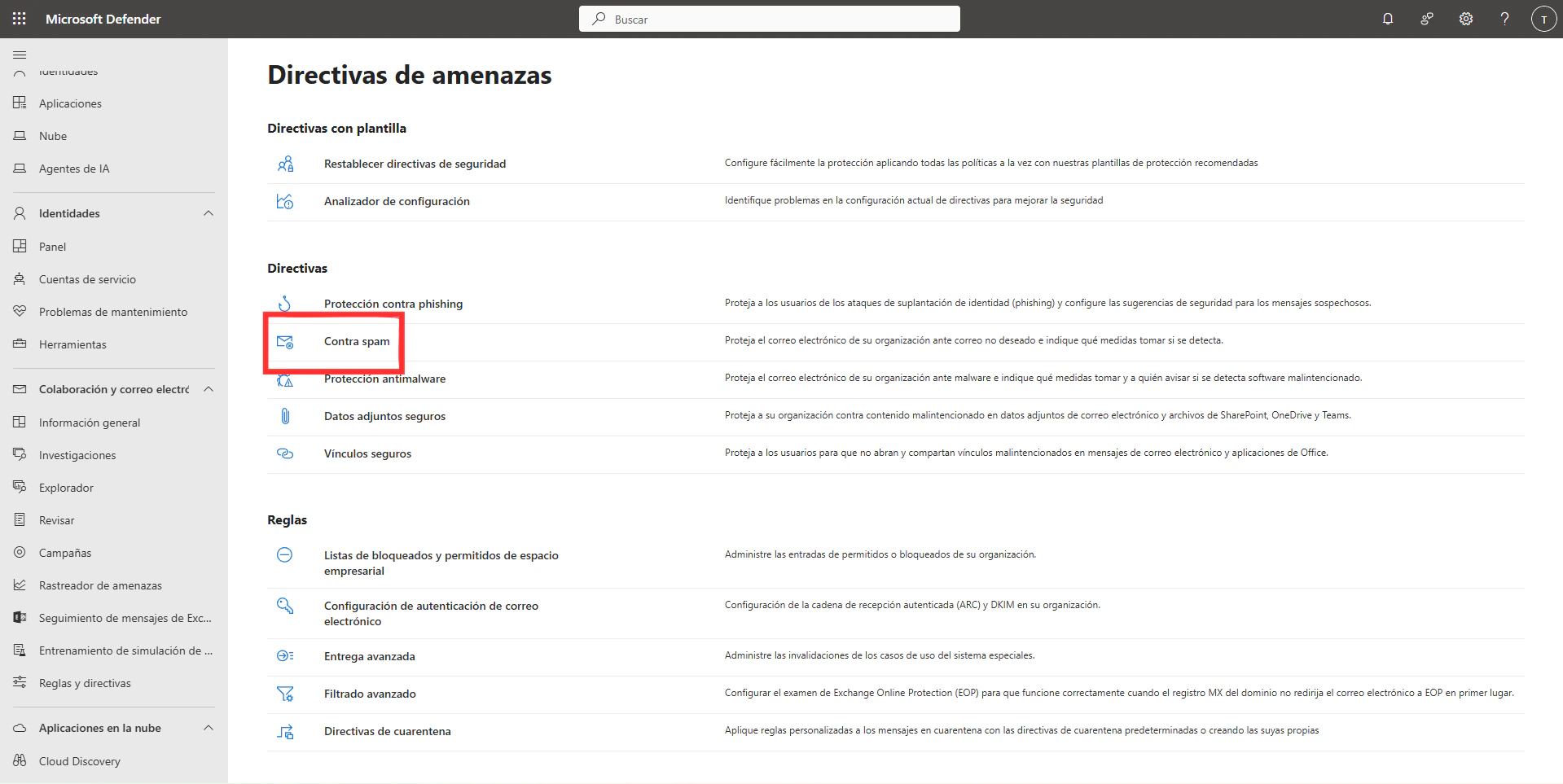

Haz clic en Directivas de amenazas → Contra spam.

-

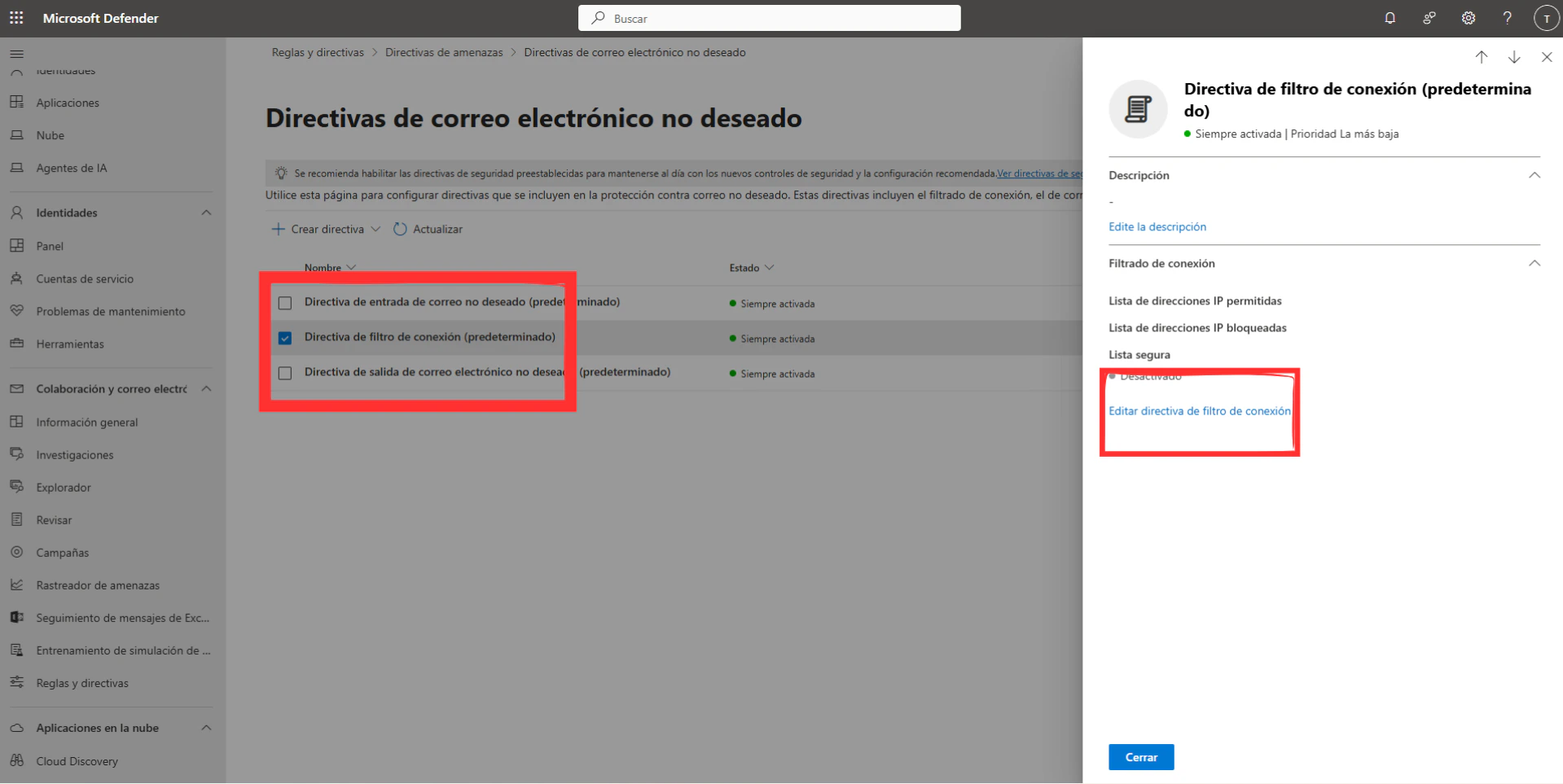

Ve a Directiva de filtro de conexión.

-

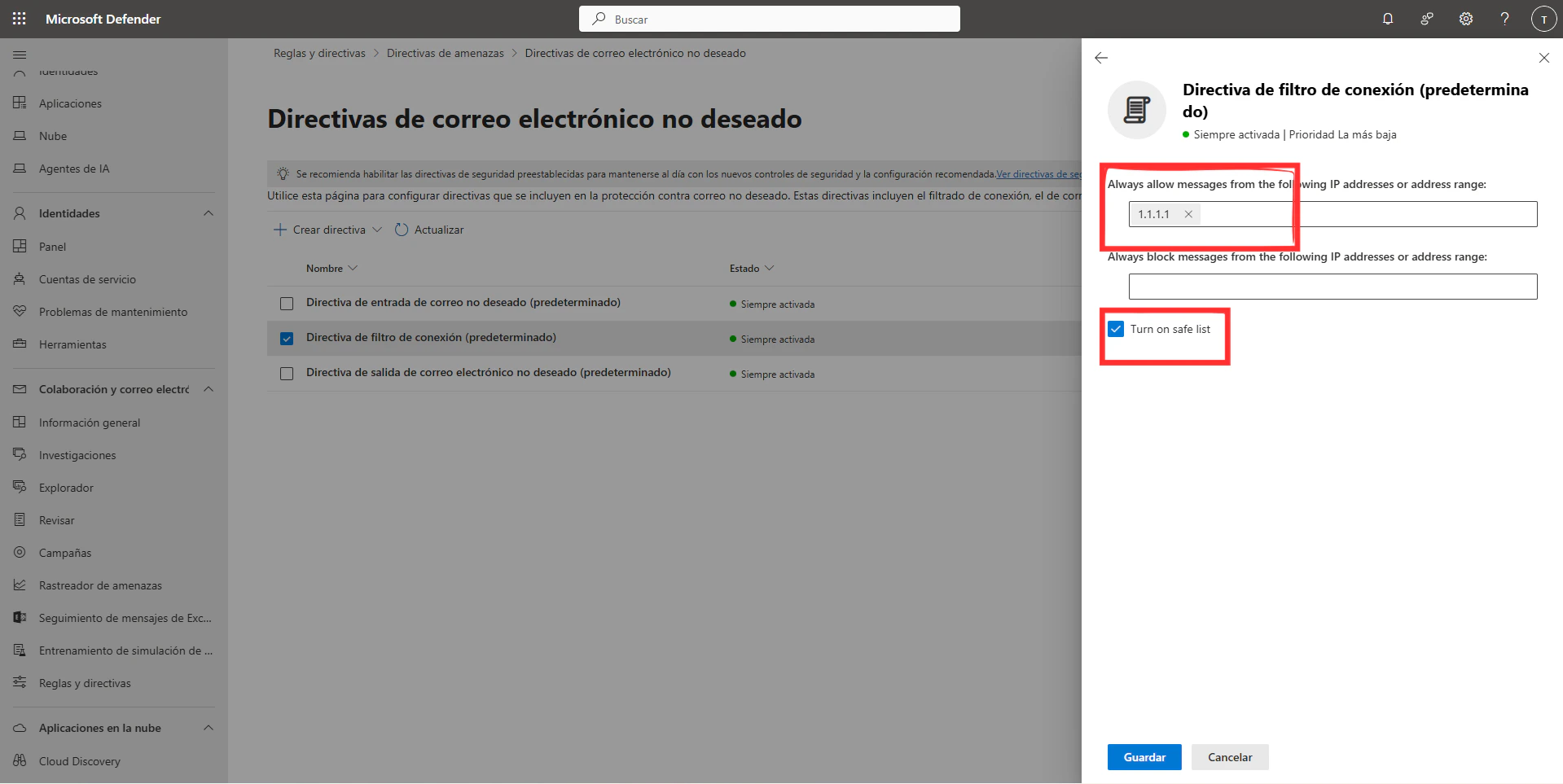

Haz click en “Editar directiva de filtro de conexión”, añade las IP/s requeridas en el apartado “Always allow messages from the following IP addresses or address range”, y marca la casilla llamada “Turn on safe list”:

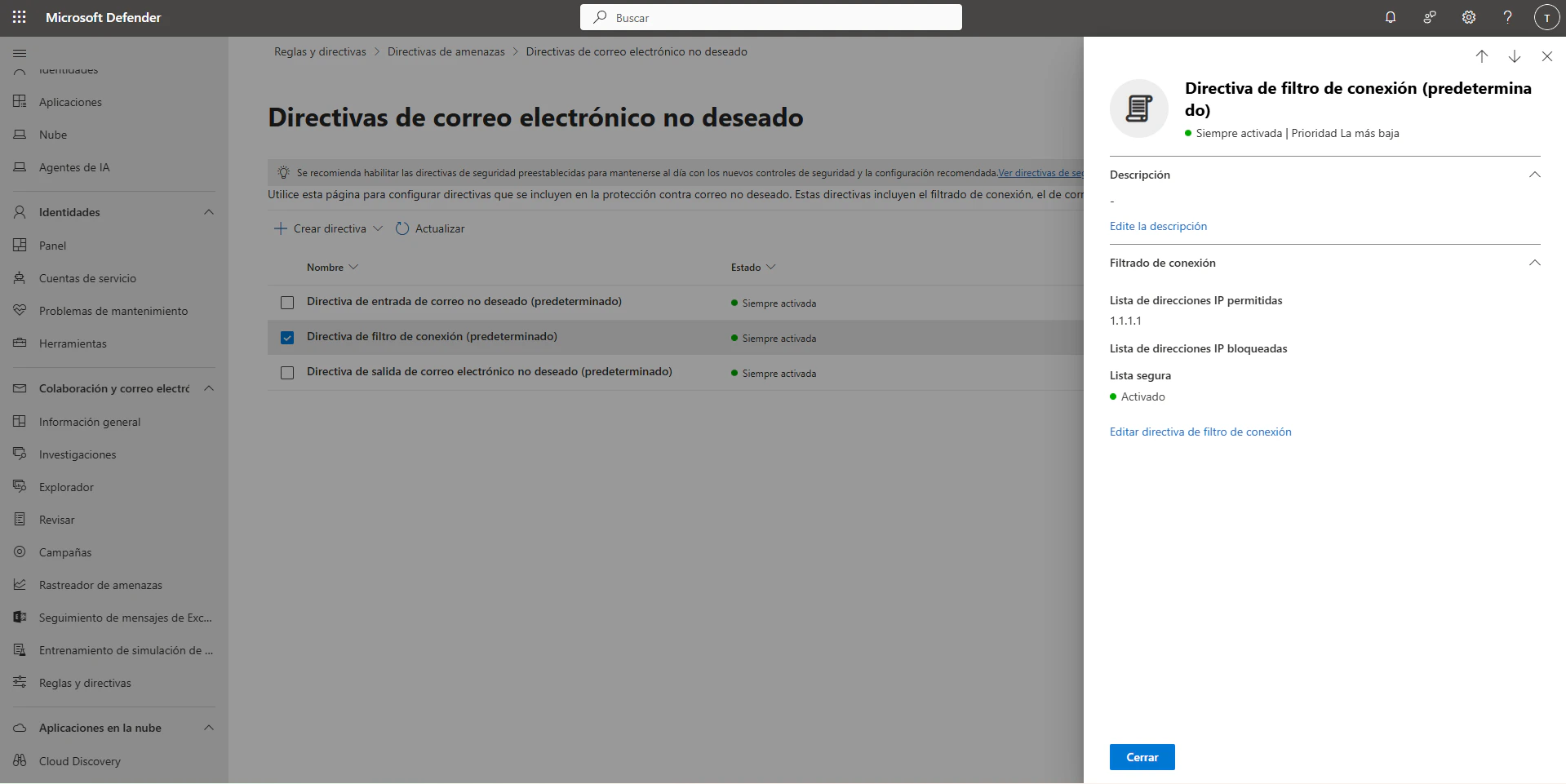

- Asegúrate de que la política está activa y haz clic en Guardar.

Paso 3 — Verificar el whitelisting

Una vez completados los pasos anteriores, compruebe el funcionamiento del whitelisting junto al equipo de HackBlock con email de prueba a una cuenta del dominio. Verifica lo siguiente antes de confirmar:- El email llega al buzón de entrada — No debe aparecer en spam ni en cuarentena. Si no lo encuentras, revisa el Message Trace en el portal de Defender.

- El enlace dentro del email funciona — Al hacer clic debe redirigir correctamente. Si aparece una página de advertencia de Safe Links, el campo Simulation URL no está configurado correctamente.

- No hay reescritura de URLs — El enlace no debe transformarse en una URL de

safelinks.protection.outlook.com. Si ocurre, Safe Links sigue activo sobre ese dominio.

Importante: Confirma con el equipo de HackBlock una vez superada la verificación. Las campañas no se inician hasta recibir un visto positivo.

Troubleshooting

El email va a cuarentena o spam

Revisa que la IP que le proporcionamosEJ: 1.1.1.1 está correctamente añadida en la Directiva de filtro de conexión. Un error tipográfico es la causa más habitual. Puedes usar el Seguimiento de mensajes de Exchange (security.microsoft.com → Colaboración y correo electrónico → Seguimiento de mensajes de Exchange) para ver exactamente en qué punto fue bloqueado.

El enlace es bloqueado por Safe Links

Verifica el campo URL de simulacón en “Entrega avanzada”. Debe incluir el wildcard/* al final del dominio. Ejemplo correcto: ejemplo.es/*.